| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | |||||

| 3 | 4 | 5 | 6 | 7 | 8 | 9 |

| 10 | 11 | 12 | 13 | 14 | 15 | 16 |

| 17 | 18 | 19 | 20 | 21 | 22 | 23 |

| 24 | 25 | 26 | 27 | 28 | 29 | 30 |

| 31 |

- idapro

- open office xml

- x64

- ecma

- hex-rays

- data distribution

- commandline

- why error

- ida pro

- idb2pat

- javascript

- malware

- pytest

- debugging

- NumPy Unicode Error

- error fix

- Analysis

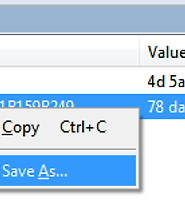

- idapython

- error

- Injection

- Rat

- svn update

- h5py.File

- Python

- TensorFlow

- MySQL

- 포인터 매핑

- mock.patch

- ida

- Ransomware

- Today

- Total

13 Security Lab

[Ransomware] CryptoWall 4.0 본문

97259bd1fc915ad44a11abd7eccf6ac2 : DLL 형태

f5025306001f5f9d73a98891957f423a : EXE 형태

(064efa69e838c5455c5596bcc5bb02bd)

두 파일 모두 CryptoWall 4.0 으로서 수행하는 기능은 동일

(인젝션, 파일암호화, 자동실행 등록)

또한, "149.202.120.104", "149.202.120.106" (FR) 등 같은 유포지에서 유포되어 제작자 또한 같은 것으로 추정

파일은 확인 되지 않은 패커(또는 Wrapper)로 패킹 된 것으로 보이고, 내부에는 "Borland Delphi 3.0" 으로 컴파일 된 PE가 존재한다.

97259bd1fc915ad44a11abd7eccf6ac2 내부에서 확인 된 DLL : 7210c734481e9d1cd97bc25637d509ce

다만, DLL의 경우 조금 다르게 동작

1. "SN151216AAEOP-000001"의 경우 regsvr32.exe의 인자형태로 실행되도록 레지스트리키 RUN 등록

( ex) "C:\WINDOWS\system32\regsvr32.exe C:\DOCUME~1\ADMINI~1\APPLIC~1\DB7D7E~1\A2D883~1.DLL" )

2. Dllmain()에서 "Process Attach"일 경우에만 동작(param flag : 1)

접근 IP주소

[97259bd1fc915ad44a11abd7eccf6ac2]

213.136.94.145

91.146.105.210

104.31.94.54

213.136.94.145

92.240.253.3

[f5025306001f5f9d73a98891957f423a]

195.93.153.8

194.28.87.175

감염 시 화면에 띄워지는 화면 1 (HTML)

감염 시 화면에 띄워지는 화면 1 (PNG)

감염 시 화면에 띄워지는 화면 3 (TXT)